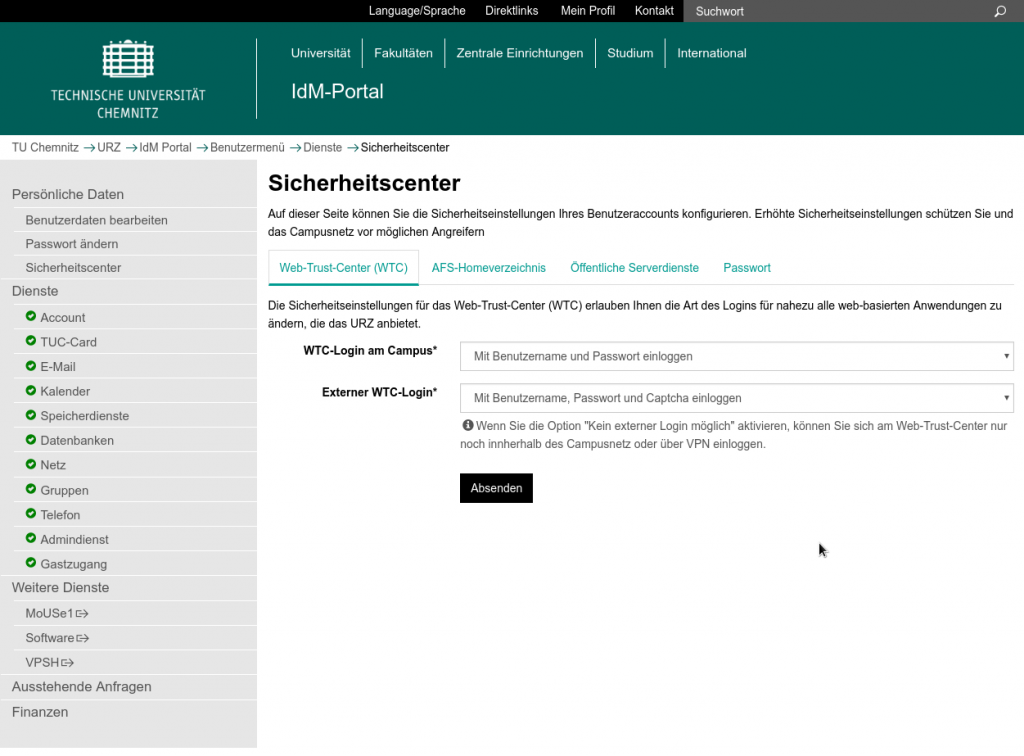

Die URZ-Sicherheitsinitiative koordiniert Konzepte und Maßnahmen zum Schutz der IT-Infrastruktur an der TU Chemnitz. Dazu gehört das neu im IdM-Portal verfügbare Sicherheitscenter, in dem Sie alle sicherheitsrelevanten Einstellungen für Ihren Benutzeraccount bequem an einer Stelle verwalten können.

Mit dem neuen Sicherheitscenter werden gleichzeitig auch drei neue Maßnahmen umgesetzt, die Ihren Benutzeraccount und das Campusnetz besser vor Angriffen schützen. Folgende Schutzmaßnahmen werden automatisch ab 1. November 2017 für alle Nutzer aktiv:

Captchas bei externem Login am Web-Trust-Center

Für Anmeldungen am Web-Trust-Center (WTC), die nicht innerhalb des Campusnetzes erfolgen, wird Ihnen unter Umständen ab dem oben genannten Datum ein Bilderrätsel angezeigt bzw. ein Audiorätsel abgespielt (CAPTCHA-Verfahren). Anmeldungen, die innerhalb des Campusnetzes erfolgen, sind davon nicht betroffen. Durch diese Maßnahme soll sichergestellt werden, dass die Anmeldung durch einen Menschen erfolgt und nicht z. B. durch einen Automatismus, der durch Ausprobieren versucht, Ihr Passwort zu erraten.

Eingesetzt wird das verbreitete reCaptcha-Verfahren in der invisible-Ausprägung. Das heißt, dass die meisten Benutzer dieses Captcha nicht bemerken und automatisch zur Passworteingabe weitergeleitet werden. Bevor das Captcha geladen wird, muss der Benutzer dem Nachladen des Captchas zustimmen. Für Nutzer, die Bedenken gegen die eingesetzte Lösung haben, gibt es zwei Optionen:

- Zum einen kann das Captcha unter Verwendung von VPN umgangen werden und

- zum anderen ist das Verfahren generell im Sicherheitscenter abwählbar.

Das bedeutet, dass das Login am Web-Trust-Center (WTC) mit dem neuen Verfahren mehrstufig wird. Das Login-Verfahren läuft in Zukunft wie folgt ab:

- Eingabe des Benutzernamens

- Zustimmung zum Nachladen des Captchas (falls noch nicht erfolgt)

- Anzeige des Captchas. Dieser Schritt wird bei den meisten Nutzern übersprungen, da ein unsichtbares Captcha eingesetzt wird.

- Eingabe des Passworts

SSH-Login am öffentlichen Loginserver muss aktiviert werden

Wenn Sie ab 1. November 2017 SSH- oder SCP- / SFTP-Verbindungen zum öffentlichen Loginserverver login.tu-chemnitz.de nutzen möchten, müssen Sie diese Funktion erst im Sicherheitscenter freischalten. Mit dieser Maßnahme soll erreicht werden, dass Angreifer mit ausgespähten Benutzerpasswörtern nicht ohne Weiteres ins Campusnetz gelangen können. Hierfür ist der SSH-Zugang über den öffentlichen Loginserver nämlich normalerweise die erste Anlaufstelle.

SSH-Verbindungen zu Compute-Servern sind davon nicht getroffen. Diese sind unabhängig von der Einstellung weiterhin innerhalb des Campusnetzes (bzw. per VPN) erreichbar.

Persönliche Homepages müssen aktiviert werden

Bisher wurde für jeden Benutzer automatisch eine persönliche Homepage angelegt, die unter https://www-user.tu-chemnitz.de/~NUTZERNAME/ erreichbar ist. Leider wurden in der Vergangenheit von Benutzern dort oft Daten abgelegt, die damit unbeabsichtigt öffentlich zugänglich waren. Aus diesem Grund muss die Funktion persönliche Homepage nun von jedem Benutzer bewusst aktiviert werden.

Das bedeutet auch, dass bestehende Homepages ab 1. November 2017 nicht mehr zugänglich sind, sofern die Aktivierung bis dahin nicht vorgenommen wurde.

Für wen besteht Handlungsbedarf?

Wenn Sie SSH-Verbindungen zum Loginserver nutzen oder gelegentlich per SCP/SFTP Dateien über den Loginserver austauschen, sind Sie von diesen Maßnahmen betroffen. Sie können die Schutzmaßnahme entweder im Sicherheitscenter deaktivieren oder Sie greifen in Zukunft per VPN auf einen Compute-Server zu.

Wenn Sie eine persönliche Homepage betreiben (https://www-user.tu-chemnitz.de/~NUTZERNAME/), dann müssen Sie diese im Sicherheitscenter aktivieren. Ansonsten ist Ihre Homepage ab 1. November 2017 nicht mehr erreichbar.

Bei Fragen können Sie sich wie immer an unseren Nutzerservice wenden. Detaillierte Informationen zu den Neuerungen erwarten Sie außerdem im Nutzerforum am 25. Oktober 2017, bei dem auch der Sync-and-Share Dienst des URZ näher vorgestellt wird.

Update vom 05.10.2017: Am 04. Oktober wurden alle Benutzer zusätzlich per E-Mail mit einer digital signierten Nachricht über diese Maßnahmen informiert. Leider wurde die E-Mail mit einer alten Zertifikatskette ausgeliefert, sodass nicht alle Mailprogramme den Aussteller der E-Mail validieren können. Die Signatur selbst ist gültig, die Seriennummer des Signaturzertifikates lautet 1D:A1:50:D5:FF:12:6E:83:EC:25:F0:F1.

Schreibe einen Kommentar

Du musst angemeldet sein, um einen Kommentar abzugeben.