In den letzten Tagen wurde eine kritische Sicherheitsanfälligkeit von Windows-Systemen bekannt, welche allein durch das Senden speziell präparierter IPv6-Netzwerkpakete an solche Systeme die Ausführung von Schadcode ermöglichen könnte (CVE-2024-38063). Betroffen sind sämtliche Windows-Versionen.

-

Wichtiger Sicherheitshinweis für Windows

von

Verwendete Schlagworte:

Veröffentlicht in:

-

Zentraler PostgreSQL-Datenbankdienst: Verschlüsselte Verbindungen werden Pflicht

von

Am Donnerstag, den 22. August2024 werden wir ab 11:00 Uhr am PostgreSQL-Datenbankserver eine Konfigurationsänderung vornehmen. Der Server wird dann nur noch verschlüsselte Verbindungen akzeptieren. Bitte beachten Sie, beim Herstellen der Datenbankverbindung die entsprechenden Verbindungsparameter zu setzen.

Verwendete Schlagworte:

Veröffentlicht in:

-

„Überprüfen Sie Ihr E-Mail-Konto …“

von

Verwendete Schlagworte:

Veröffentlicht in:

-

IT-Systeme auf die log4j-Schwachstelle testen

von

Vergangene Woche veröffentlichte das Bundesamt für Sicherheit in der Informationstechnik (BSI) eine Warnmeldung hinsichtlich einer sehr kritischen Softwareschwachstelle. Mit diesem Blog-Artikel möchten wir alle IT-Administratoren an der TU Chemnitz auf den aktuellen Stand bringen, da sich im Laufe der letzten Woche neue Erkenntnisse ergeben haben.

Verwendete Schlagworte:

Veröffentlicht in:

-

Schutzmaßnahmen vor Ransomware

von

Das Bayerische Landesamt für Datenschutzaufsicht und die Stabsstelle IT-Recht der bayerischen staatlichen Universitäten und Hochschulen stellen Material bereit, das bei der Prävention unterstützt.

Verwendete Schlagworte:

Veröffentlicht in:

-

Kritische Schwachstelle in log4j

von

Verwendete Schlagworte:

Veröffentlicht in:

-

Gefangen im Phishing-Netz?

von

Es gelang Betrügern wieder, TU-Angehörigen das Passwort zu entlocken. Lesen Sie über die Folgen und Tipps zur Vermeidung solcher Situationen.

Veröffentlicht in:

-

Wartungsarbeiten Exchange am 14. April 2021

von

Am 14. April 2021 finden ab 15:30 Uhr Wartungsarbeiten an der Exchange-Infrastruktur statt. Geplant ist ein dringendes Software-Update (Sicherheitsaktualisierung) auf den Exchange-Servern.

Verwendete Schlagworte:

Veröffentlicht in:

-

Wichtige Sicherheitshinweise für iOS-Nutzerinnen und -Nutzer

von

Verwendete Schlagworte:

Veröffentlicht in:

-

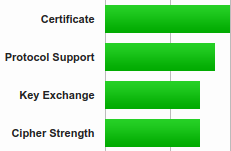

Zentrale Webserver sicher verschlüsselt: TLSv1.2

von

Zentrale Webserver unterstützen ab 24.02.2020 nur noch TLS Version 1.2, unsichere Verschlüsselungsprotokolle werden abgeschaltet. Die Lernplattform OPAL folgt am 01.03. Lesen Sie hier Hinweise dazu.

Verwendete Schlagworte:

Veröffentlicht in:

Schlagworte

Accessibility Android App Ausbildungspool Barrierefreiheit Campusnetz Cisco Datenbank Drucken E-Learning E-Mail eduroam Exchange gitlab Hardware IdM Kalender Kollaboration Kurse LaTeX Linux MFG Microsoft Mitarbeiter Mobil Monitor ONYX OPAL Postfach Security Sicherheit Software Telefon TUCAL TUCApp TUCcloud Umfrage Update Videokonferenz Voice over IP Wartung Webdienst Weiterbildung Windows wlan