Achtung, diese Betrugsmasche – heute als „CEO-Fraud“ bezeichnet – beobachten wir momentan wieder verstärkt!

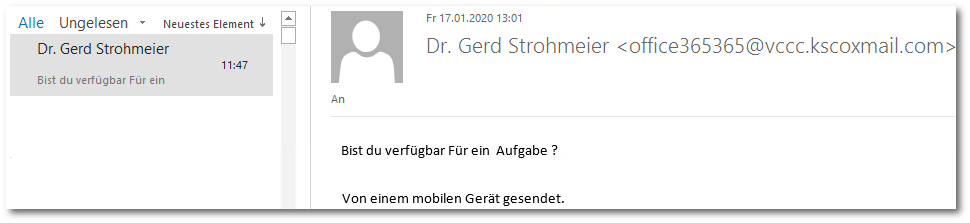

Wenn man eine kurze E-Mail von der oder dem Vorgesetzten bekommt, reagiert man doch im Allgemeinen schnell, oder? Was würden Sie bei dieser E-Mail tun?

Wenn Sie sich jetzt beim Lesen des Artikels diese E-Mail in Ruhe ansehen, bemerken Sie sicher, dass die E-Mail-Adresse des Absenders eine externe Adresse ist, von der Sie vermutlich noch nie etwas gehört haben. Dazu fehlt ein Betreff, und solche Schreibfehler sind Sie vom Rektor auch nicht gewohnt. Das wird Sie stutzig machen, sodass Sie auf gewohntem Kanal (Anruf, bekannte E-Mail-Adresse) nachfragen werden und diese dubiose E-Mail nicht beantworten.

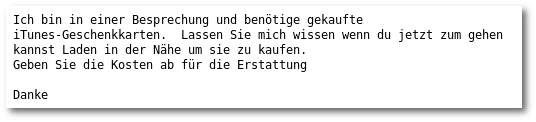

Im nicht selten hektischen Arbeitsalltag kann Ihre erste Reaktion nach flüchtigem Betrachten jedoch anders ausfallen: Sie antworten schnell. Dann könnten Sie eine solche Rückantwort bekommen:

Das schlechte Deutsch verrät hier den Betrugsversuch. In einem anderen Beispiel war die Ansprache in gutem Englisch – dabei ging es um Amazon-Gutscheine. Letztlich will der Absender Sie dazu bringen, Geld auszugeben und ihm dann z. B. den Gutschein-Code zu übermitteln. Die Betrugsmasche beruht hier auf dem einfachen Trick, dass der Name in der Absenderadresse (der nicht in <…> steht) in vielen E-Mail-Programmen frei wählbar ist. Dann schickt der Betrüger kurze E-Mails an Empfänger, die mit dem gefälschten Namen im Absender in Beziehung stehen. Letztlich ist aber auch die gesamte Absenderadresse fälschbar und nicht vertrauenswürdig.

Wie geht der Betrüger vor?

Vielleicht fragen Sie sich, woher ein Betrüger eigentlich weiß, welche Personen in einer dienstlichen Beziehung stehen, damit sein Anliegen glaubhaft erscheint und Aussicht auf Erfolg hat. Wir können das nur vermuten: Auf vielen öffentlichen Webseiten kann man genau das einsehen. Obwohl die E-Mail-Adressen bei uns verschleiert sind, sind diese mit Aufwand zu ermitteln.

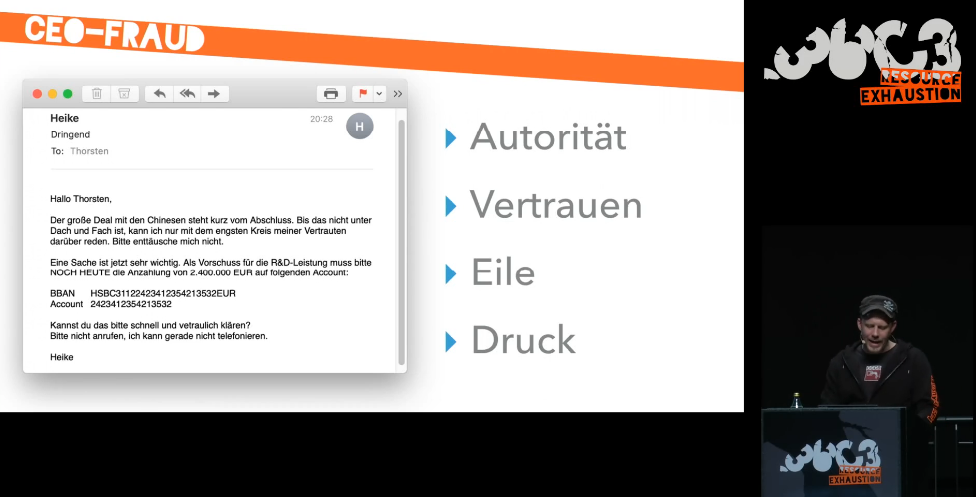

Das Prinzip nennt sich Social Engineering: Durch Kenntnis des sozialen Umfelds und Vortäuschen einer Identität soll ein Opfer zu Aktivitäten provoziert werden. Der Kontakt kann über Telefon oder – für den Betrüger einfacher und wirksamer – elektronische Kommunikation erfolgen. Es kann neben Betrug auch um das Gewinnen vertraulicher Daten gehen. All das ist nichts Neues (der Film „Catch me if you can“ über den Hochstapler Frank Abagnale sei empfohlen), im elektronischen Zeitalter allerdings ohne viel Aufwand wohl lohnender. „Phishing“ ist ein ähnliches Phänomen: Gefälschte E-Mails, die Empfänger unter Druck setzen, damit diese Ihre Zugangsdaten preisgeben.

Psychologischer Hintergrund

Wie kommt es jedoch, dass wir im Routine-Alltag bestimmte Entscheidungen treffen, die mit etwas Abstand und Ruhe ganz anders ausfallen würden? Die Ursache liegt wohl in der Psychologie. Der Psychologe, IT-Sicherheitsberater und Sprecher des Chaos Computer Clubs Linus Neumann zeigte in seinem empfehlenswerten Vortrag „Hirne hacken – Menschliche Faktoren der IT-Sicherheit“ auf dem 36c3, dass unser Gehirn quasi zwei Arbeitsmodi hat: System 1 arbeitet schnell, intuitiv und automatisiert und kommt bei Angst- und Routinesituationen zum Einsatz. Unter Stress klickt man daher quasi automatisch auf Links oder beantwortet E-Mails, was man im vernunftgesteuerten Arbeitsmodus 2 (analytisch, überlegt) bei einer solchen E-Mail nie tun würde. Diese Betrüger werden also immer versuchen, uns im Modus 1 zu erwischen. Daher kommen solche E-Mails auch bevorzugt am Freitag Nachmittag oder vor Feiertagen.

Um diesen Gefahren zu entgehen, stellt sich die Frage, wie es uns bei elektronischer Kommunikation gelingen kann, in den rationalen Modus 2, also ohne Angst, Stress und Routine, zu gelangen. Eine Frage, die technisch wohl nicht zu lösen ist. Können hierbei unsere Psychologen helfen? Von uns nur der Rat: Augen auf im E-Mail-Verkehr!

Schreibe einen Kommentar

Du musst angemeldet sein, um einen Kommentar abzugeben.