Server-Zertifikate ermöglichen die vertrauliche Kommunikation von Webbrowsern und E-Mail-Programmen mit den jeweiligen Servern – verschlüsselt und authentisiert. Ein wesentlicher Bestandteil eines solchen Zertifikats ist die Signatur, die über eine kryptographische Prüfsumme des Zertifikats ausgestellt wird. Das hierbei verwendete sogenannte Hashverfahren muss mit an Sicherheit grenzender Wahrscheinlichkeit gewährleisten, dass kein anderes Zertifikat mit derselben Prüfsumme konstruiert werden kann.

Das von allen Zertifizierungsstellen seit Jahren verwendete Hashverfahren SHA-1 gilt als nicht mehr sicher. Wenn auch Angriffe darauf einen immensen Aufwand bedeuten, ist der Umstieg auf den Nachfolger SHA-2 dringend erforderlich.

Das von allen Zertifizierungsstellen seit Jahren verwendete Hashverfahren SHA-1 gilt als nicht mehr sicher. Wenn auch Angriffe darauf einen immensen Aufwand bedeuten, ist der Umstieg auf den Nachfolger SHA-2 dringend erforderlich.

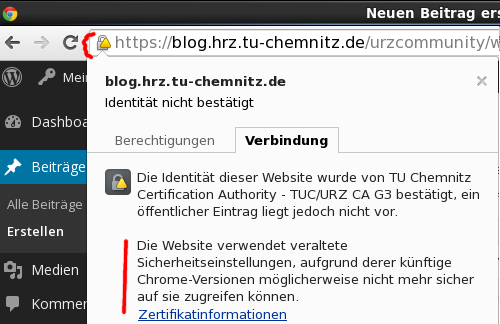

Microsoft, Google und Mozilla haben inzwischen jeweils eigene Pläne veröffentlicht, ab wann ihre Software keine Zertifikate mehr akzeptieren wird, die mit dem Hashverfahren SHA-1 ausgestellt wurden. Im aktuellen Webbrowser Google Chrome beispielsweise sieht man jetzt schon Warnungen bei solchen Zertifikaten, siehe Bild.

Aus diesem Grund müssen alle vor Juni 2014 ausgestellten Server-Zertifikate neu ausgestellt werden. Durch den Austausch sichern Sie die Kompatibilität von Webservern mit Google Chrome und Microsoft Windows bzw. Internet Explorer.

Die zentralen Webserver der TU Chemnitz (z. B. www.tu-chemnitz.de, Web-Trust-Center, Webmail) wurden bereits umgestellt

Bitte beachten Sie, dass Windows Server 2003 nur mit Hotfixes kompatibel mit SHA-2-Zertifikaten ist, genauso Windows XP erst ab SP3, siehe https://blog.pki.dfn.de/2014/09/kompatibilitaet-sha-2/.

Wer Server mit Zertifikaten betreibt, muss also aktiv werden:

- Feststellen, ob der Server betroffen ist ‒ Hinweise unter https://blog.pki.dfn.de/2014/09/wie-laesst-sich-feststellen-ob-auf-einem-server-ein-sha-1-zertifikat-installiert-ist

- Falls erforderlich, neues Zertifikat beauftragen: Hinweise unter https://www.tu-chemnitz.de/urz/security/ca/howto.html ab Punkt 2 (neues Schlüsselpaar ist nicht notwendig).

- Nach Ausstellung das neue Zertifikat einspielen, Test aus 1. wiederholen.

- Eventuell muss auch die Zertifikatskette ausgetauscht werden. Diese erhalten Sie mit der E-Mail zum ausgestellten Zertifikat.

Wir unterstützen Sie gern ‒ E-Mail an ca@hrz.tu-chemnitz.de genügt.

Schreibe einen Kommentar

Du musst angemeldet sein, um einen Kommentar abzugeben.