Update 2022: Diese Informationen sind nicht mehr aktuell.

In der modernen Welt gibt es nicht nur Schädlinge, die unsere Gesundheit angreifen, sondern auch solche, die es auf unsere IT-Systeme abgesehen haben. Um unsere Gesundheit zu schützen, befolgen wir Hygienemaßnahmen und stärken unser Immunsystem durch gesunde Ernährung, Sport oder auch Schutzimpfungen. Erst die Summe dieser Maßnahmen bietet einen guten, leider aber niemals vollständigen Schutz. Analoges gilt für die IT-Welt: Wir sollten Regeln für unser Verhalten befolgen und technische Schutzmaßnahmen ergreifen.

Neues Produkt für besseren Schutz

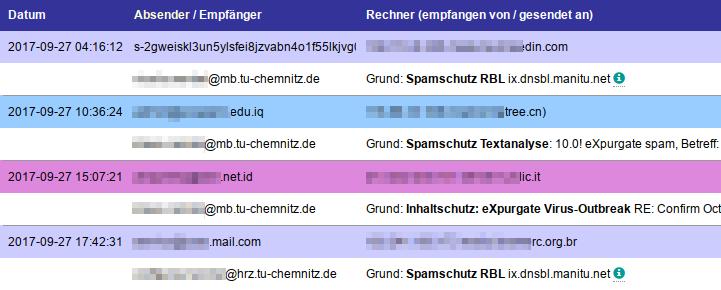

Zum Schutz unserer E-Mail-Kommunikation sind an der TU Chemnitz eine Reihe von „Protektoren“ aktiv. So wird jede E-Mail, die die Universität erreicht und verlässt, mit einem Antiviren-Programm auf Schadcode („Computer-Viren“) überprüft. Nun vergeht zwischen dem ersten Auftauchen neuer schädlicher Programme und der Erkennung durch Antiviren-Software immer eine gewisse Zeit. Das bedeutet, dass wir über mehrere Stunden ungeschützt vor diesen Schädlingen sind. Um diese Zeit zu minimieren, ist seit Ende September 2017 ein neuer Schutz im Einsatz: Das Produkt Expurgate mit Virus-Outbreak-Detection der Firma Cyren sorgt jetzt dafür, dass plötzlich auftretende Schadcode-Epidemien schnell erkannt und abgewehrt werden. Analog zum Immunsystem ist es natürlich wichtig, dass nur die Schädlinge abgewiesen werden, nicht jedoch die guten E-Mails. Auch dies ist ein avisiertes Merkmal dieser kommerziellen Lösung.

Weitere Maßnahmen

Natürlich werden E-Mails bei uns auch auf andere „Plagegeister“ überprüft. Es sind verschiedene Schutzmaßnahmen zur Abwehr von Spam- und Phishing-Mails im Einsatz: DNS-basierte Blacklists, Greylisting, Kniffe unserer E-Mail-Administratoren, SpamAssassin, Expurgate Spam-Erkennung. Diese Techniken sind erläutert auf der Webseite Sicherheitsaspekte für Electronic Mail.

Im Gegensatz zu den obligatorischen Schutzmaßnahmen gegen Schadcode können Sie den Schutz vor Spam für sich selbst festlegen: Im IdM-Portal finden Sie unter dem Punkt „E-Mail“ unten die möglichen Einstellungen. Einen Überblick sowohl über zugestellte E-Mail, als auch über abgewehrte E-Mail finden Sie in Ihren E-Mail-Protokollen. Wenn Sie hierzu Fragen haben, steht Ihnen der URZ-Helpdesk via support@hrz.tu-chemnitz.de zur Verfügung.

Tipps zur Vorsorge

Wie eingangs beschrieben, reichen technische Maßnahmen für einen guten Schutz nicht aus – auch persönliche Verhaltensweisen sind wichtig. Für E-Mail-Benutzer bedeutet das konkret:

- Im Mail-Programm: Vorm Klicken überlegen! Öffnen Sie Mail-Anhänge nur dann, wenn Sie vom Kommunkationspartner auch einen Anhang erwarten.

- Setzen Sie auch in Ihrer IT-Umgebung Antivirensoftware mit aktuellen Virenkennungen ein. Hinweise unter www.tu-chemnitz.de/urz/viren/

- Nutzen Sie zum Datenaustausch den Sync-and-Share-Dienst des URZ, siehe auch: Große Daten per E-Mail senden: Gar nicht schwer mit Sync ’n’ Share!

Schreibe einen Kommentar

Du musst angemeldet sein, um einen Kommentar abzugeben.