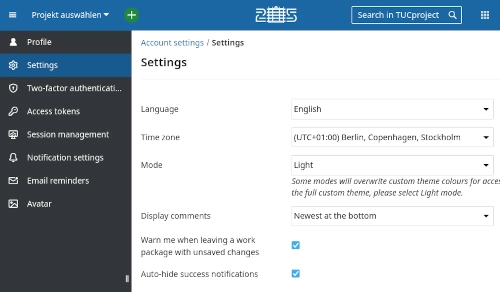

Im Projektverwaltungsdienst TUCproject wurden einzelne Begriffe, die technisch bedingt nur in einer Sprache angelegt werden können, auch bei individueller Sprachwahl bisher immer auf Deutsch angezeigt. Um allen Nutzerinnen und Nutzern des Dienstes eine möglichst barrierearme Nutzung zu erlauben, wurden diese Begriffe nun in die englische Schreibweise überführt.

-

Internationalisierung des TUCproject-Dienstes

von

Verwendete Schlagworte:

Veröffentlicht in:

-

Kollaborativer LaTeX-Editor: Overleaf-Server an der TU Chemnitz verfügbar

von

Es weihnachtet schon ein bisschen, denn heute liegen LaTeX-Pakete unterm Baum: Wir können den Overleaf-Dienst des URZ für den Produktivbetrieb freigeben. Die Nutzung steht allen Personen mit gültigem URZ-Account bzw. entsprechenden Gastnutzern für Webdienste offen. Der bisherige Share-LaTeX-Dienst wird damit abgelöst, sodass dort bestehende Projekte bis zum 31. März 2024 archiviert oder umgezogen werden sollten.

Verwendete Schlagworte:

Veröffentlicht in:

-

Vorsicht bei der Verwendung von Outlook wegen potentieller Preisgabe von Zugangsdaten

von

Nutzerinnen und Nutzer von Outlook werden gebeten zu prüfen, ob das von ihnen verwendete Outlook zu den betroffenen, im Artikel näher benannten, Software-Produkten gehört und ggf. zu handeln.

Verwendete Schlagworte:

Veröffentlicht in:

-

Exchange-Zugriff ab 1.12.2023 nur noch aus dem Campusnetz oder per VPN möglich

von

Für Nutzerinnen und Nutzer des Exchange-Dienstes der TU Chemnitz ergibt sich ab dem 1.12. eine Änderung beim Zugriff von außerhalb des Campusnetzes. Bisher konnte auf den Dienst aus dem gesamten Internet heraus zugegriffen werden. Aus Sicherheitsgründen werden die Exchange-Server ab dem 1.12.2023 nur noch aus dem Campusnetzwerk der TU Chemnitz heraus bzw. über eine VPN-Verbindung erreichbar…

Verwendete Schlagworte:

Veröffentlicht in:

-

Wartungsarbeiten am OpenProject-Dienst am 28.09.23

von

Für das Update von Version 12 auf 13 wird das Projektverwaltungswerkzeug OpenProject am 28.09. zwischen 17 un 19 Uhr kurzzeitig nicht erreichbar sein.

Verwendete Schlagworte:

Veröffentlicht in:

-

Upgrade Microsoft Exchange

von

In den nächsten Wochen, beginnend am 8. August 2022, wird ein Update der eingesetzten Exchange-Version erfolgen. Die Umstellung erfolgt schrittweise in kleineren Kohorten.

-

Wie reagieren, wenn man auf eine Phishing-Mail hereingefallen ist?

von

Verwendete Schlagworte:

Veröffentlicht in:

-

„Überprüfen Sie Ihr E-Mail-Konto …“

von

Verwendete Schlagworte:

Veröffentlicht in:

-

LaTeX-Vorlagen für Abschlussarbeiten und das Corporate Design

von

Für das Anfertigen von Abschlussarbeiten steht eine neue LaTeX-Vorlage bereit und kann über den GitLab-Server der Uni heruntergeladen werden. LaTeX-Pakete für das Corporate-Design der TU werden auf der Webseite der Pressestelleund Crossmedia-Redaktion angeboten.

Verwendete Schlagworte:

Veröffentlicht in:

-

IT-Systeme auf die log4j-Schwachstelle testen

von

Vergangene Woche veröffentlichte das Bundesamt für Sicherheit in der Informationstechnik (BSI) eine Warnmeldung hinsichtlich einer sehr kritischen Softwareschwachstelle. Mit diesem Blog-Artikel möchten wir alle IT-Administratoren an der TU Chemnitz auf den aktuellen Stand bringen, da sich im Laufe der letzten Woche neue Erkenntnisse ergeben haben.

Verwendete Schlagworte:

Veröffentlicht in:

Schlagworte

Accessibility Android App Ausbildungspool Barrierefreiheit Campusnetz Cisco Datenbank Drucken E-Learning E-Mail eduroam Exchange gitlab Hardware IdM Kalender Kollaboration Kurse LaTeX Linux MFG Microsoft Mitarbeiter Mobil Monitor ONYX OPAL Postfach Security Sicherheit Software Telefon TUCAL TUCApp TUCcloud Umfrage Update Videokonferenz Voice over IP Wartung Webdienst Weiterbildung Windows wlan