Zertifikate tragen zur gesicherten Kommunikation im Internet bei. Das absehbare Ende der Gültigkeit unseres Wurzelzertifikates erfordert einige Änderungen für den Zertifikats-Dienst.

-

Neue Hierarchie für digitale Zertifikate

von

Verwendete Schlagworte:

Veröffentlicht in:

-

Änderungen im Bereich der RADIUS-Infrastruktur

von

RADIUS ist ein Protokoll zur Authentifizierung von Nutzern, das von verschiedenen Diensten des URZ genutzt wird. Dazu gehören unter anderem die VPN-Gateways und das WLAN eduroam, das mit deutlichem Abstand die meisten Anfragen an die Server stellt.

Verwendete Schlagworte:

Veröffentlicht in:

-

Neuigkeiten von Sync ’n’ Share

von

Allen Mitarbeitern der TU Chemnitz stehen 5 GB „Online-Speicher“ im Sync-and-Share-Dienst des URZ zur Verfügung. Bisher basierte der Dienst auf ownCloud, am 19. Januar 2017 wurde er auf Nextcloud migriert.

Verwendete Schlagworte:

Veröffentlicht in:

-

Update des PostgreSQL-Datenbankdienstes des URZ

von

[Update 24.01.2017 17:20] Update ist erfolgreich abgeschlossen worden. Am 24.01.2017 werden ab 17:00 Uhr die Server des URZ PostgreSQL Datenbankdienstes von Version 9.4 auf 9.6 aktualisiert. Während der Aktualisierung wird kein Zugriff auf die Datenbanken möglich sein. Folgende URZ-Dienste werden in dieser Zeit nicht verfügbar sein: GitLab Softwaredatenbank Eingebettete Kalender auf der TU Webseite Die […]

Veröffentlicht in:

-

Knotenmigration / Switchtausch 2016

von

Im Jahr 2016 wurde der Austausch von Switchtechnik mit URZ-Eigenmitteln weitergeführt. Es wurde Technik in sechs Knoten des Datennetzes (über 600 Ports) mit der neuesten Generation („IPv6-ready“) ausgerüstet. Ein Ausbau von weiteren Knotenbereichen in den Jahren 2017/18 (30 Datennetzknoten) ist in Planung. Dafür wurden wieder zusätzliche Mittel des Freistaates Sachsen bereitgestellt.

Verwendete Schlagworte:

Veröffentlicht in:

-

Tag der offenen Tür am 12. Januar

von

Am 12. Januar fand an der TU Chemnitz der Tag der offenen Tür statt. Auch das URZ war dabei, um den künftigen Studierenden das Diensteangebot vorzustellen.

Verwendete Schlagworte:

Veröffentlicht in:

-

Performance-Engpässen mit nmon auf der Spur

von

Mit nmon ist ein interessantes Werkzeug zur Anzeige und Aufzeichnung von Leistungsparametern für die Linux-Plattformen verfügbar. Ohne zusätzliche Optionen gestartet, zeigt nmon Informationen zu CPU- und Speichernutzung, Prozessinformationen sowie Aktivitäten von Netzwerkinterfaces, Festplatten und NFS-Zugriffen in einer Konsole. Dafür kommt eine ressourcenschonende curses-Oberfläche zum Einsatz. Nmon erfordert für die Ausführung keine erhöhten Privilegien. Die Anzeige […]

-

Hinweise zur Bezahlfunktion der TUC-Card

von

Mit dem neuen Jahr wurde eine Umstellung des Kassensystems in den Mensen des Studentenwerks Chemnitz-Zwickau vollzogen. Wie bereits im letzten Jahr angekündigt, müssen die Mitarbeiter- und Studentenausweise an den Aufwerte-Automaten zunächst umkodiert werden, bevor sie zur Bezahlung genutzt werden können. In seltenen Fällen kann es zu Fehlern kommen, Gründe sind nachfolgend aufgeführt (inkl. Update vom 6.…

Verwendete Schlagworte:

Veröffentlicht in:

-

Schließzeiten der Computerpools zum Jahreswechsel

von

Wir bitten um Beachtung: während der Schließzeit der TU Chemnitz zum Jahreswechsel sind auch die durch das URZ betreuten Computerpools nicht zugänglich.

Verwendete Schlagworte:

Veröffentlicht in:

-

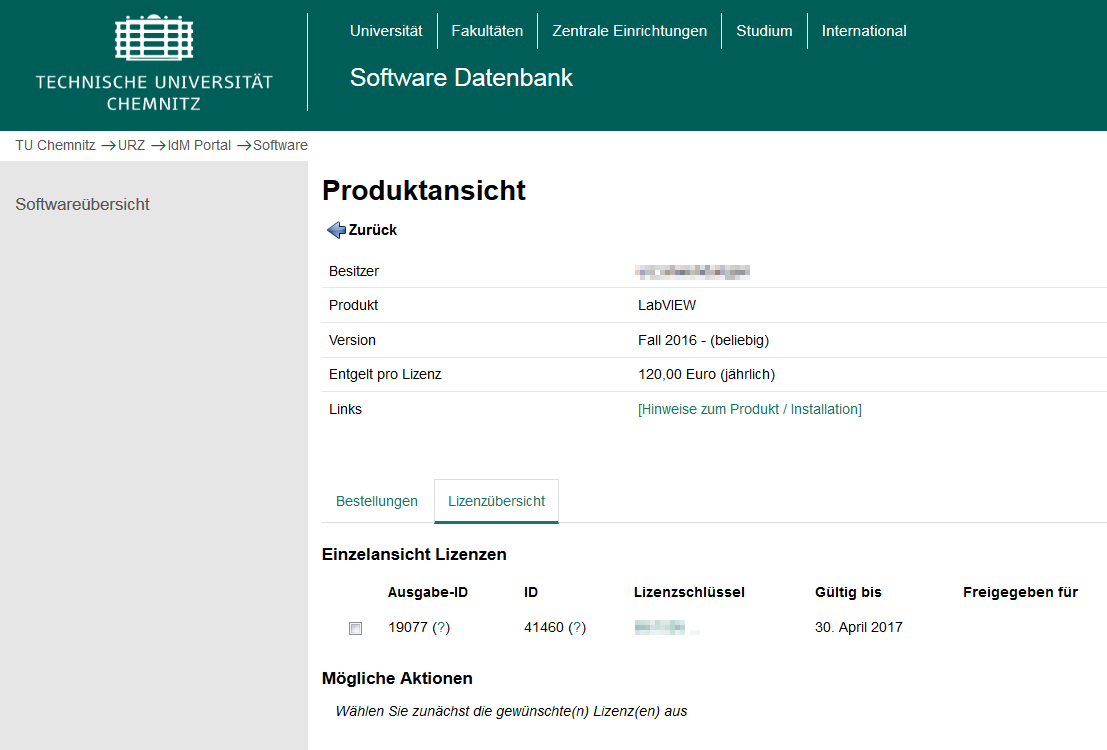

Softwareübersicht – Allgemeine Funktionen

von

Im Dezember 2016 wurde die Verwaltung von Softwarelizenzen, die durch das URZ an Nutzer weitergegeben werden, auf eine neue technische Grundlage gestellt. Erfahren Sie hier, wie Sie Ihre Lizenzen verwalten und Software anderen Benutzern freigeben oder übergeben können.

Schlagworte

Accessibility Android App Ausbildungspool Barrierefreiheit Campusnetz Cisco Datenbank Datenschutz Drucken E-Learning E-Mail eduroam Exchange gitlab Groupware IdM Kalender Kollaboration Kurse LaTeX Linux Microsoft Mitarbeiter Mobil Monitor ONYX OPAL Postfach Security Sicherheit Software Telefon TUCAL TUCApp TUCcloud Umfrage Update Videokonferenz Voice over IP Wartung Webdienst Weiterbildung Windows wlan